Neues Netzwerk 2025

Draytek DrayOS Ubiquiti Unifi Netzwerk Server

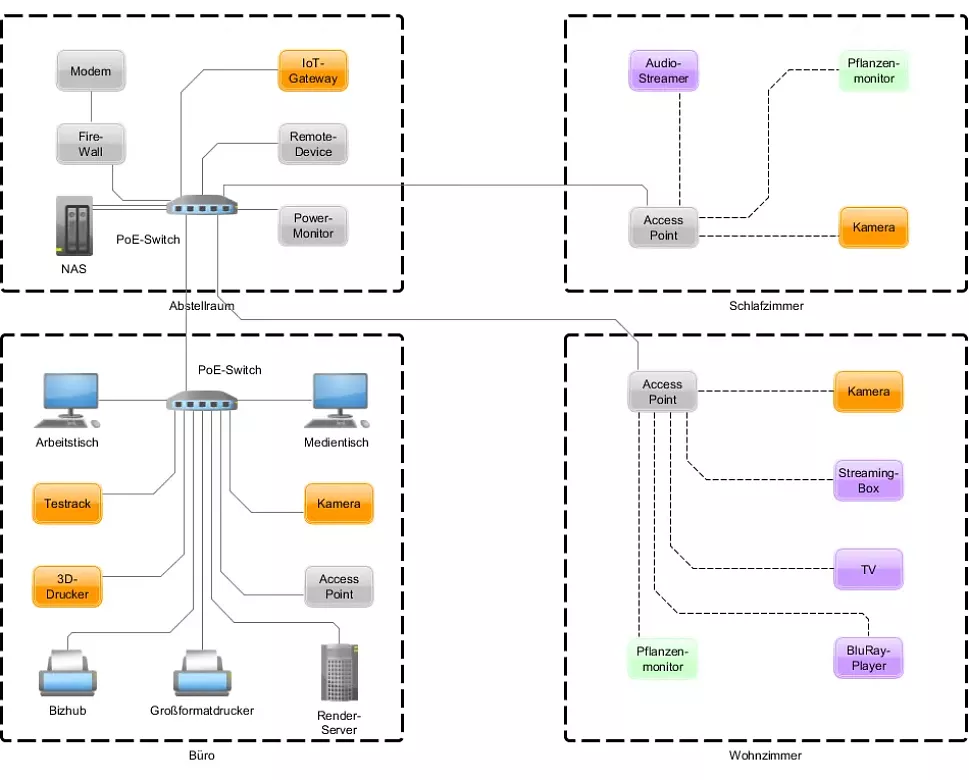

Meine laufende Netzhardware ist mittlerweile 6 bis 12 Jahre alt. Auch wenn sich Fa. Draytek am Ende doch immer wieder entschieden hatte die bekannten Lücken in den Vigor 2860 zu schließen und er im Gegensatz zu deutlich jüngeren Geräten kein Problem mit IPv6 hat, führten die Aufwände für Änderungen im Netz dazu, dass ich diese gar nicht mehr vornahm.

Die Anzahl der administrativen Oberflächen wurde zu groß. Router/Firewall (lokal), Switche (Cloud/hybrid), AccessPoints (lokal), NDR-System (lokal).

Den DOGE-Ansatz, alles, was auch nur entfernt an demokratische Zeiten erinnert, zu zerstören und es einfach mit nichts zu ersetzen, habe ich gleich mal verworfen. Die Entsprechung wäre eben die Abweichung von der Norm zu beseitigen und eine Fritzbox aufzuhängen. Die mag die berüchtigten 80% abdecken, aber ich benötige tatsächlich eher 99%.

Bei einer Entscheidung, die am Ende dazu führt, alle oder zumindest viele Eier in einen Korb zu legen, sollte man gut überlegen.

Die Funktionen, die ich benötige oder vom Netzwerk erwarte, sind:

Aufbauen und Überwachen der VDSL-Verbindung vom Glasfaserendpunkt im Keller vom Nachbarhaus mit ggf. Fail-Over auf LTE, NextGen-Firewall mit DDoS-Schutz, IDS/IPS/NDR, DNS mit Ad-Block, VPN (in und out)

- Die neue Lösung sollte Cloud-Verwaltung mit einem sicheren SSO bieten.

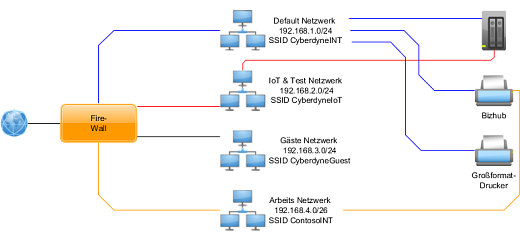

- SDN über alle Komponenten mit Trennung der Netze bis in jeden Switch

- eine offene API, damit ich übliche „Geschäftsvorfälle“ automatisieren kann

- Ich will Teile des Netzwerks zeitgesteuert ausschalten können

- Die Möglichkeit, von außen und innen mit einem Monitoring verbunden zu werden.

- Rückwärtskompatibilität mit 802.11a/b/n Geräten

- Funktionierendes Bandsteering (Verlagern von Clients aus 2,4Ghz in 5GHz)

- 19“- oder 10“ Technik

Ich habe viele Angebote gesichtet und von Featureset kämen Aruba, Fortinet, Sophos, Netgear, Cisco Meraki, TP-Link und Ubiquiti in Frage. Preislich reduziert es sich auf Netgear, TP-Link und Ubiquiti, von denen nur Ubiquiti fast alle Checkboxen ausfüllt.

Ein Wesentlicher Punkt ist die Fähigkeit, das Netzwerk nachts bis auf einen Rumpf ausschalten zu können. Tagsüber bekomme ich mit dem Balkonkraftwerk das Home-Office zu 75% kompensiert. Da werde ich kommendes Jahr mithilfe eines Akkupacks den Eigenverbrauch weiter optimieren. Aber Nachts muss ich tatsächlich sparen. Ich möchte aber trotzdem bei Auslösen der Gefahren- und Einbruchsmeldeanlage auf alle Netzwerkkomponenten inklusive der Kameras zugreifen können. Das erfordert Wake-on-LAN auf Netzwerkebene.

Bei der Sicherheit habe ich das Problem, dass Kundennotebooks oft auf die Suche nach ihrem eigentlichen Netz gehen und allerhand Compliance-Scans loslegen. Daher muss ich in der Lage sein, auch bedrahteten Geräten ein Gäste-Netz zur Verfügung zu stellen.

In den eigenen Netzwerke werde hingegen ich derjenige sein, der da scant oder quasi statische IP-Adressen (IoT-Netz, DHCP mit festen Reservierungen) einrichtet. Ich werde dann auch Ad- und Trackerblocking auf DNS- also Netzwerkebene haben.

Der Umbau ist ein erster Schritt in Richtung höhere Netzwerk-Geschwindigkeit, auch wenn ich aktuell mit 1 Gbit/s auf den Kupfer-Strecken Vorlieb nehmen muss und auch mit einer Ausnahme außerhalb des Testracks alle Rechner nur mit 1GBE angeschlossen sind. Im Testrack sind die Hosts untereinander und mit den Storages per 10Gbit/s verbunden, wo bei bislang nur der Renderserver davon merkbar profitiert hat.

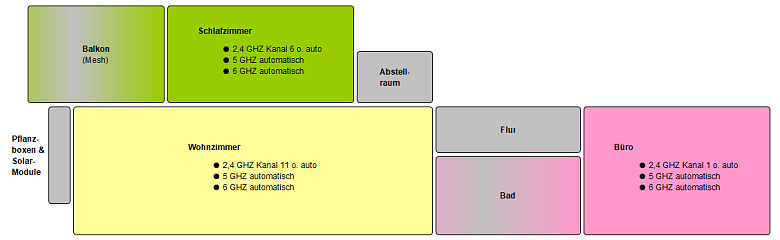

Die Accesspoints werden „Wireless Roaming“ bieten. Die Idee dahinter ist, dass ich mit dem Firmentelefon zur Kaffeemaschine gehen kann, ohne dass das Gespräch abreißt. Leider bietet mein Provider keine Möglichkeit, mein WiFi7 nahtlos ohne VPN in 5G zu verlängern – genaugenommen, kenne ich das Feature nur von einem Anbieter und der nicht in der EU tätig ist. Da die IoT-Geräte alle 2,4GHz benötigen, muss ich mit der Kanalwahl so arbeiten, dass dort, wo die großen Fensterflächen sind, Kanal 1 unbelästigt bleibt. Bei den kleinen Fenstern im Büro werden Aluminium-Insektenschutzgitter für 35dB Dämpfung sorgen.

Der Aufbau geschieht so, dass ich durch simples Tauschen der Komponenten oben aus dem Diagramm nach und nach mehr Geschwindigkeit erhalte. Das NAS ist von Anfang an mit 2×1GBit/s angeschlossen und wird beide Kabel nutzen. Meine Hoffnung ist, dass ich durch LACP wenigstens etwas mehr Speed bekomme. Der Tausch des NAS gegen einen freihändig gebauten Rockstor oder OpenMediaVault steht für später auf der Liste, aber dafür muss ich das Jahr in Sachen Stromverbrauch überblicken können. Denn auch dieses alte Synology ist verdammt gut darin, wenig Strom zu verbrauchen. Das ist auch einer der Gründe für den Umbau, weniger aber größere Switche mit weniger CPUs verbrauchen weniger Strom.

Das harte Ziel ist, das komplette Netzwerk also Modem, Firewall, 2 (5) Switche und 3 Accesspoints inklusive der USV unter 60W zu bekommen.

Ich habe die Firmennamen im Bild jetzt mal ersetzt, aber im Wesentlichen werde ich 4 IPv4-Netzwerke haben. Zum Thema IPv6 habe ich mich noch nicht endgültig entschieden. Aktuell sieht es eher nach weniger Hyperscaler- und weniger Public-Cloud-Nutzung aus, daher bringt mir IPv6 mit seinem Ende-zu-Ende-Routing keinen Vorteil und um nicht durchzudrehen würde ich IPv6 eh nur im Default-Netz zulassen. Intern läuft alles auf IPv4.

Wenn Dir der Artikel gefallen hat, versuch Doch mal: